診療所の被害事例から学ぶ サイバーセキュリティ

2023.7.20|その他

医療法改正によって2023年4月1日から医療機関等へのサイバーセキュリティが義務化されました。ただ診療所等の小規模な医療機関は、専門知識を持っている職員がいるわけでもなく、通常業務で忙しいこともあり、対応の手が回っていないのではないでしょうか。しかし医療機関の規模を問わず、サイバー攻撃は行われてい

るため、備えは欠かせません。

参考までに、2021年に攻撃を受けた大都市圏にある個人立の無床診療所の被害事例をみてみましょう(詳細は下表参照)。また出典の日医総研が作成したレポート「医療機関へのサイバー攻撃の事例研究: 民間病院・診療所の被害事例に学ぶ」には、病院の例も掲載されていますので是非ご覧ください。

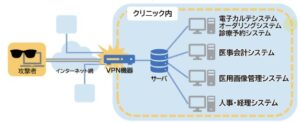

攻撃を受けた同院は下図のように、ランサムウェア※1によって電子カルテシステムのサーバ内にある診療データが暗号化され、電子カルテと接続された各種医療情報システムが使えなくなった他、同一サーバにあった人事・経理の基幹業務システムのデータも参照できなくなりました。

侵入経路は調査の結果、VPN※2機器の脆弱性との推定でした。行政から注意喚起がなされていた既知の脆弱性でしたが、保守委託業者は知りつつも対応しなかったばかりか、顧客にも伝えていませんでした。

暗号化データは、保守委託業者の技術者によって9割程度復元できましたが、完全な復旧はできませんでした。攻撃から1年半経っても過去データ参照のためだけに別システムを稼働し、二重の手間とコストがかかっており、 被害額は数千万円単位になっています。

被害復旧費用以外に、診療が停滞することによる収入減少、患者が医療を受けられないことによる健康被害や患者等の個人情報漏洩、関連する風評被害等も生じています。

診療所などの場合、情報システム管理にあたる人員を専任で置くのは難しいため、院長自身が管理者として、自院が保有している情報機器の状況(セキュリティ対策は十分に確保されているのかなど)を把握しておく必要があります。システム導入時には、情報シスムやネットワーク機器の販売業者・保守業者を慎重に選ぶこと、実際にサイバー攻撃を受けた際の復旧作業や費用負担に関する取り決めをしておくことも必要でしょう。

まずは現行の医療機関等におけるサイバーセキュリティチェックリスト※3で自院の状況を把握することをお勧めします。